Adathalászok dolgát nehezítette meg a Bitwarden

A Bitwarden egy régóta várt fejlesztést jelentett be, amivel az automatikus kitöltési funkció vált ellenállóbbá az adathalász támadásokkal szemben.

A széles körben használt, nyílt forráskódú jelszókezelő, a Bitwarden kapcsán már régebb óta ismert egy olyan sebezhetőség, amely elsősorban az adathalászok dolgát képes megkönnyíteni. A technika alapvetően sok éve működőképes, de arra elsőként egy évvel ezelőtt a Flashpoint egyik biztonsági kutatója hívta fel a figyelmet. A trükk lényege, hogy a Bitwarden automatikus felhasználónév és jelszó kitöltésére szolgáló funkciója weboldalakba ágyazott IFRAME-kódokkal olyan módon manipulálható, hogy felhasználó bizalmas hitelesítő adatai végül a csalók kezébe kerülhetnek.

Tavaly a Bitwarden fejlesztői először egy figyelmeztetést építettek a funkcióba, amellyel tájékoztatták a felhasználót az automatikus kitöltés veszélyeire. Nem sokkal később pedig egy olyan megszorítással éltek, amelynek révén a szoftver csak akkor töltötte ki a problémás IFRAME-ben lévő beviteli mezőket, ha az IFRAME a legitim weboldal domainje alól származó tartalmat jelenített meg.

Még egy csavar

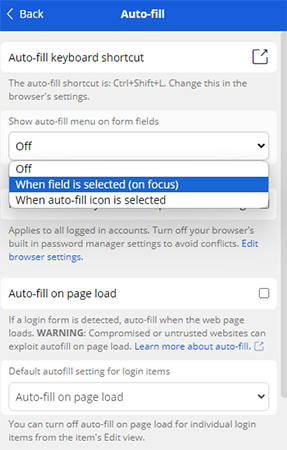

Ahogy sok Bitwarden felhasználót, úgy az alkalmazás fejlesztőit sem nyugtatta meg teljes mértékben a fenti megoldás, ezért egy újabb védelmi mechanizmus került a rendszerbe. Ennek lényege, hogy - beállítástól függően - a Bitwarden csak akkor tölti ki a korábban mentett bejelentkezési adatokat, ha a felhasználó előbb belekattint a megfelelő beviteli mezőbe. Ezáltal elkerülhetővé válhat, hogy a Bitwarden úgy adjon meg adatokat, hogy azt a felhasználó esetleg nem veszi észre.

A fejlesztők jelezték, hogy mielőtt elérhetővé tették az új opciót, azelőtt számos sebezhetőségi tesztet hajtottak végre külső szakértők bevonásával, hogy az esetleges biztonsági réseket még időben fel tudják tárni. A megoldás pedig mostanra érett meg arra, hogy nyilvánosan, mindenki számára használhatóvá váljon.

Az automatikus kitöltési funkció - az új opcióval egyetemben - a Beállítások menüben szabható testre.

-

A TinyMCE kapcsán XSS-hibákra derült fény.

-

A GLPI fejlesztői két veszélyes biztonsági résről számoltak be.

-

Öt biztonsági rést foltoztak be a GitLab fejlesztői.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.